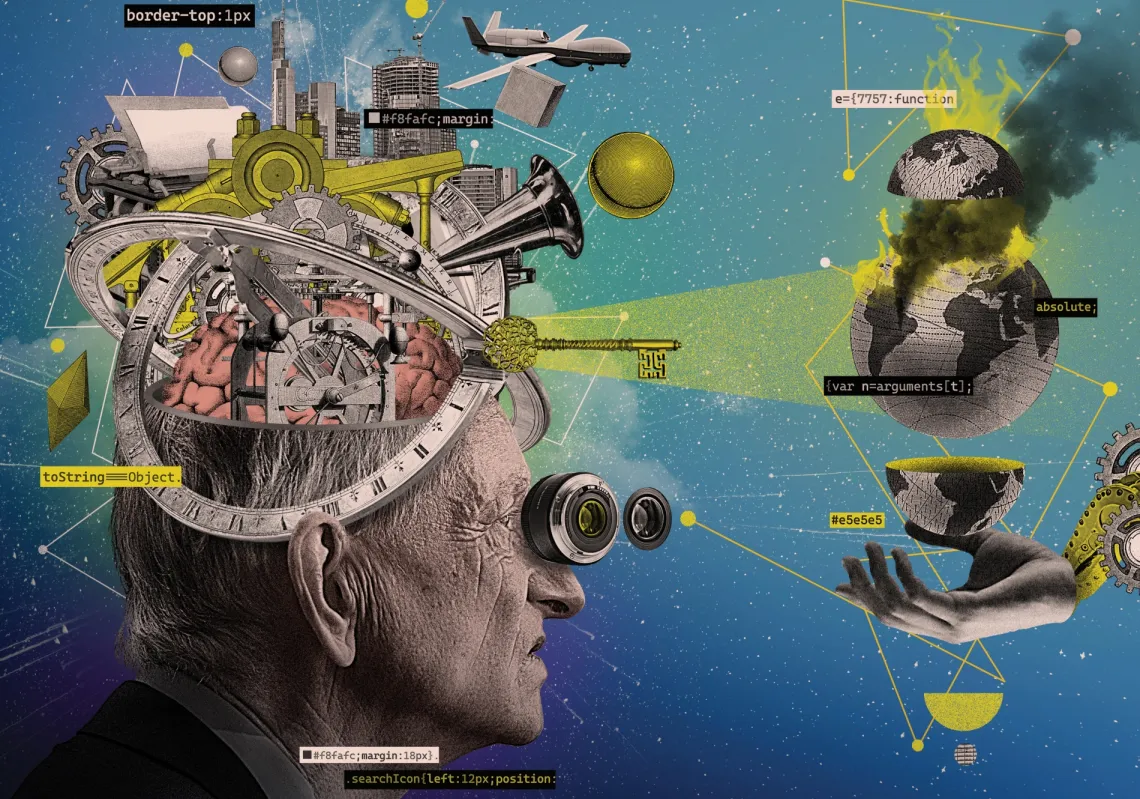

في لحظة تتسارع فيها تطورات الذكاء الاصطناعي بوتيرة غير مسبوقة، اختارت شركة "أنثروبيك" مسارا غير تقليدي مع نموذجها الجديد "كلود ميثوس". فبدلا من طرحه للجمهور كما جرت العادة مع النماذج الكبرى، قررت الشركة حصره داخل دائرة ضيقة من الشركاء، معتبرة أن قدراته قد تكون "خطرة" إذا أتيحت بشكل واسع.

لم يمر هذا القرار مرورا عابرا، بل أثار نقاشا واسعا حول ما إذا كان يعكس حذرا حقيقيا أم استراتيجيا مدروسة لإدارة النفوذ في سباق الذكاء الاصطناعي.

فنموذج "ميثوس" يصنف كنموذج متعدد الأغراض، يجمع بين قدرات متقدمة في البرمجة والتحليل والاستدلال، إلى جانب درجة من الاستقلالية في تنفيذ المهام.

غير أن ما يميزه بشكل خاص هو تفوقه في اكتشاف الثغرات الأمنية، بل واستغلالها. فقد استطاع النموذج، وفقا لما أعلنته الشركة، كشف آلاف الثغرات في أنظمة تشغيل ومتصفحات رئيسة، من بينها ثغرات ظلت غير مكتشفة لعقود، وهذه القدرة جعلت البعض ينظر إليه كأداة قد تحدث تحولا جذريا في مجال الأمن السيبراني، بينما يرى آخرون أنه قد يشكل تهديدا غير مسبوق إذا أسيء استخدامه.

ولا يرتبط القلق فقط بقدرة النموذج على اكتشاف الأخطاء، بل بقدرته على تحويل هذه المعرفة إلى أدوات استغلال بشكل شبه ذاتي. فالتقارير تشير إلى أن "ميثوس" يمكنه تطوير وسائل اختراق دون تدخل بشري مباشر، بل وحتى ربط ثغرات عدة معا لتنفيذ هجمات أكثر تعقيدا. هذا يعني أن استخدامه لم يعد يتطلب خبرة تقنية متقدمة، مما يفتح الباب أمام فئات أوسع للوصول إلى قدرات كانت حكرا على المتخصصين.